■メールなりすまし対策に不可欠なSPF・DKIM・DMARCの基礎

はじめに

企業ドメインを狙ったフィッシング攻撃やビジネスメール詐欺は、年々巧妙化しています。これらの攻撃の多くは、「送信者を詐称する」メールなりすましを起点としており、被害防止策はインターネットを利用するすべてのユーザーにとって重要な課題となっています。

本記事では、メールなりすまし対策の中核となるSPF・DKIM・DMARCの役割を整理し、診断において多くの企業で見られる典型的な不備をまとめます。あわせて、近年重要性が高まっているMTA-STSやBIMIなどの周辺技術を取り上げ、総務省が示すガイドラインの観点から、実務上の課題と改善の方向性を解説します。

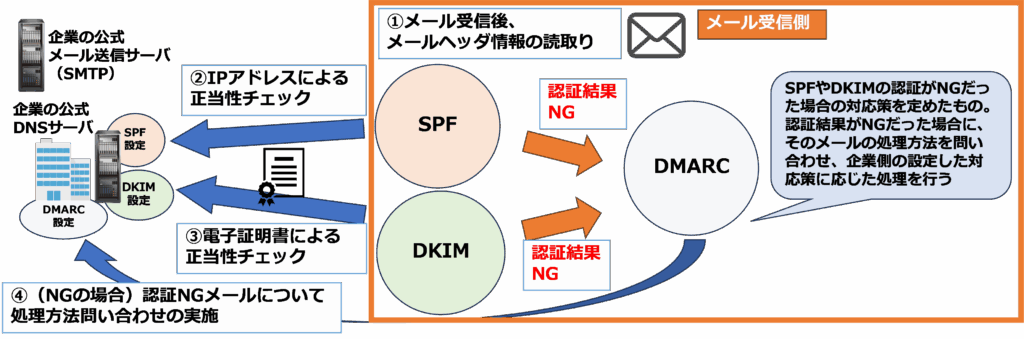

SPF・DKIM・DMARCの役割

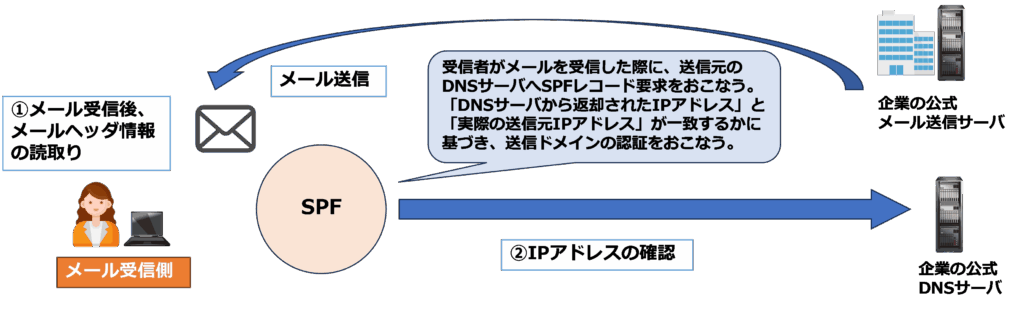

SPF (Sender Policy Framework)

SPFは、企業ドメインから送信可能なメールサーバーのIPアドレスをDNSで宣言する仕組みです。受信側は、その宣言内容と実際の送信元IPを照合することで、送信元の正当性を確認します。

しかし、SPFのみでは十分ではありません。

SPFの検証対象となる「エンベロープFrom」と、ユーザーが目にする「From」ヘッダーが異なる場合、攻撃者はこの差異を悪用して詐称をすり抜けることができます。この課題は、次に述べるDKIMと組み合わせることで補完できます。

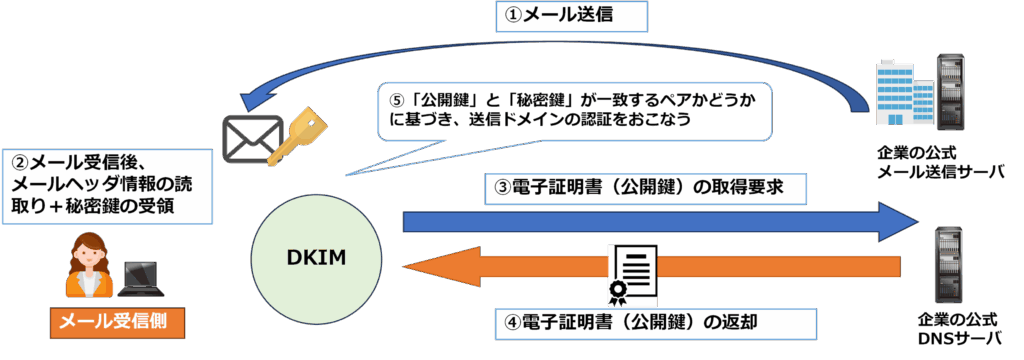

DKIM (DomainKeys Identified Mail)

DKIMは、メール本文に電子署名を付与し、改ざんの有無と送信ドメインの正当性を検証する技術です。SPFより堅牢ですが、単独では受信側に明確な扱い方針を示す仕組みがなく、運用上の整合性が不足します。

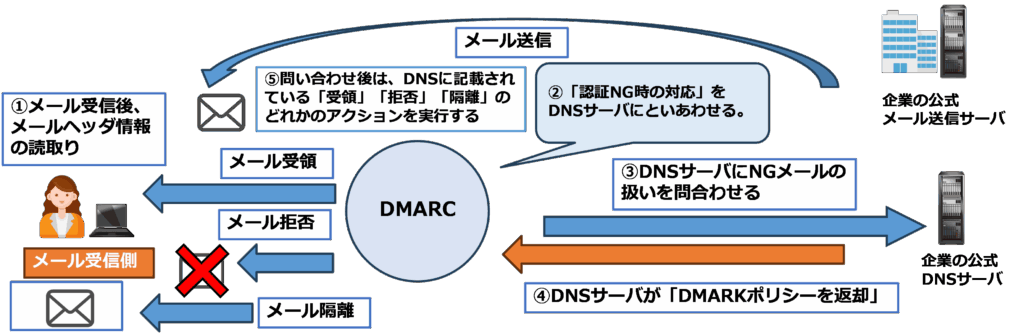

DMARC (Domain-based Message Authentication, Reporting and Conformance)

DMARCは、SPFとDKIMを統合的に扱う最終的な認証基盤です。送信側がポリシーを宣言し、次の点を明確に指示できます。

SPFまたはDKIMの検証にどのように合格すべきか

認証に失敗したメールを隔離するか、拒否するか

DMARCを導入すると次のメリットがあります。

ドメイン詐称メールを効果的に抑止できる

世界中の受信側サーバーから、認証状況レポート(RUA・RUF)を受け取れる

正規の運用とシャドーITの実態を可視化できる

メールセキュリティにおける最重要技術であるにもかかわらず、導入が進んでいない企業も多く、攻撃者にとって最大の突破口となっています。

DMARC を安全に導入するための推奨ステップ

DMARCポリシーを一度に厳格化すると、正規の送信環境まで誤ってブロックする恐れがあります。このため、段階的な導入が推奨されます。DMARCポリシーは「SPF・DKIMの両方が不合格」の場合に適用されます。

DMARCのポリシーは次の三段階で運用します。

- 監視モード(p=none)

認証結果の収集のみ行われ、メール配送には影響しません。

RUAレポートを受信することで、組織内で把握されていない送信環境(シャドーIT)も可視化できます。 - 隔離モード(p=quarantine)

監視結果に基づき正規送信元を整理した後、認証に失敗したメールを迷惑メールとして隔離します。 - 拒否モード(p=reject)

正規送信環境がすべて整備された段階で、認証に失敗したメールを配送段階で拒否し、なりすましを完全に排除します。

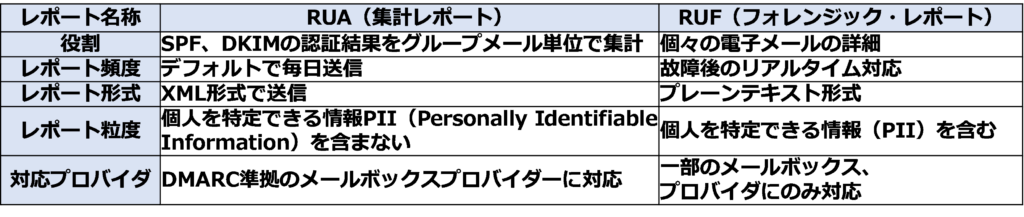

RUA / RUF レポートの活用

レポートはDMARC運用の中核となる要素であり、DMARCポリシー内に報告先メールアドレスを登録します。

RUA(Aggregate Report)

SPF/DKIMの集計結果をまとめたレポート

ポリシー調整に不可欠

PII(個人情報)を含まない

RUF(Forensic Report)

個別メールの詳細な分析情報を含むレポート

インシデント分析に有用

一部のプロバイダのみ対応

SPF/DKIM の検証主体は「直近のMTA」である

メール送受信には、次の二つのレイヤがあります。

MTA(Mail Transfer Agent):サーバ間でメールを転送する

MUA(Mail User Agent):利用者が使うメーラー(Outlook、Gmail UIなど)

SPFとDKIMの検証は、ユーザーが利用するMUAではなく、受信側のMTAで行われます。

検証の流れ

MTAがDNSのSPFレコードやDKIM公開鍵を参照し、正当性を検証する

検証結果は「Authentication-Results」ヘッダーとしてメールに付与される

例:

Authentication-Results: spf=pass smtp.mailfrom=example.jp; dkim=pass header.d=example.jp

MUAはこの結果だけを参照し、認証バッジ表示や警告表示、BIMIロゴの表示などを行います。

この仕様が示す重要な点

MTA側で誤設定があると、MUAは誤った認証結果を表示する

DMARCの判定もMTAで行われる

MUAが検証機能を持っていなくても、表示はMTAの結果に依存する

この構造を理解すると、運用時のメール配送トラブルを正しく切り分けやすくなります。

まとめ

SPF・DKIM・DMARCはメールなりすまし対策の基盤であり、特にDMARCの導入は避けて通れません。さらにMTA-STS・BIMI・ドメインレピュテーションなどを併用することで、企業ドメインの信頼性を高め、攻撃者による悪用のリスクを最小化できます。

メールは企業の生命線であり、日常業務に不可欠な通信手段です。適切な認証技術の導入と継続的な運用により、取引先・顧客・従業員の安全と信頼を保護できます。段階的に対策を積み上げることで、脅威に強い堅牢なメール基盤を構築することが可能です。