■なりすましメール(フィッシングメール)の基礎

※本記事は、なりすましメール(フィッシングメール)の基礎をお伝えするものです。「フィッシングメールとは何か?」と疑問を持たれた方に、是非お読みいただきたい内容です。説明を用意しておりますので、下記動画を再生していただき、音声を聞きながら本記事をお読みになり、インプットしていただけますと幸いです。

「なりすましメール」の定義

「なりすましメール」(フィッシングメールとも呼ばれます)とは、悪意ある攻撃者(アタッカー)が、実在している企業等を騙って送信するEメールを指します。「フィッシング(phishing)」とは、魚を騙す釣りのように、受信者を騙して情報を盗み取る行為です。

言い換えると、なりすましメールは「変装・偽装」、フィッシングメールは「詐欺・窃盗」というように、手段と行為を表す名称といえます。

なりすましメールの主な目的は以下の通りです。

個人情報の窃取: 受信者を騙し、ユーザアカウントや個人情報を盗むことです。

マルウェアのダウンロード: 受信者にマルウェアをダウンロードさせることを目的とします。

ランサムウェア:マルウェアの一種で、感染した組織のデータやシステム資産を暗号化し、利用不能にする攻撃手法です。

- 全てのサーバーや端末から機密情報・認証情報(ID・パスワード等)を窃取

- 管理者アカウントのパスワードを変更し、組織側のログインを不可能にする

- 重要なデータやサーバー群を暗号化し、業務を停止させる

- 脅迫メールなどを通じて、「復号のための身代金」を要求

近年では 二重恐喝(情報窃取+暗号化) が主流となり、データを公開すると脅すケースも増えています。実際に、KADOKAWA、アサヒビールをはじめとした大手企業 においても、ランサムウェアによる大規模被害が発生しています。

攻撃者は、信頼できる送信者の名前やドメインを偽装するため、見た目では本物のメールと区別がつきにくいという特徴があります。

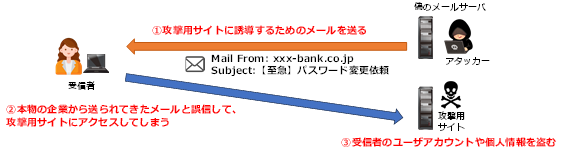

攻撃の手口(なりすましのメカニズム)

- 攻撃者が、本物の企業から送られてきたメールであると誤信させるためのメールを送信します。

例:「Mail From: xxx-bank.co.jp Subject:【至急】パスワード変更依頼」 - 受信者がメールを信用し、本文に記載されたURLをクリックすることで攻撃用サイトへ誘導されます。

- 攻撃用サイトにアクセスした受信者のユーザアカウントや個人情報が盗まれます。

技術的な背景(なぜなりすましが可能か?)

送信メールアドレス(テキスト)を変更することは、使用しているメールサーバーのアカウント情報さえあれば、MTA(Mail Transfer Agent、例:Postfix / Sendmail / Eximなど)の設定により、誰でも簡単にできてしまいます。送信ドメインを可変にすること自体は、複数ブランドのマーケティング・メール配信システムなど、正規の用途でも行われることがあります。

技術的には、MTAの設定(例:Postfixであれば/etc/postfix/sender_canonical_mapsなど)を使って、From/EnvelopeFromを動的に切り替えることで実現可能です。

なりすましメールの特徴

攻撃者は、なりすました送信メールを対象者に読んでもらうよう、騙す悪意を持ってメールを作成します。 下記に典型的な4つの例をご紹介します。

- 送信者のアドレスが偽装されている:

攻撃者は、信頼できる組織や個人を装い、偽のメールアドレスを作成します。送信者のドメイン名が本物の会社と似ているが、一部が異なることがあります。 - 緊急性を強調するメッセージ:

受信者に行動を促すため、「今すぐ対応が必要」や「アカウントが停止される」など、緊急性を強調した内容が含まれることがよくあります。 - 個人情報や機密情報の要求:

パスワード、クレジットカード情報、口座番号などの個人情報を入力するよう促されることが多いです。 - 不審なリンクや添付ファイル:

フィッシングサイトに誘導するリンクや、マルウェアを含んだファイルが添付されていることがあります。これらを開くとシステムが感染する可能性があります。

なりすましメールへの対策

なりすましメールはサイバー攻撃の一環としてよく利用される手口であり、個人が常に警戒し、適切な対策を取ることが重要です。

- 送信者のアドレスやリンクを慎重に確認する:ドメイン名などをよく確認し、不審な点がないか確認します。

- 不審なメールを開かない:不明な送信者からのメールや、怪しい内容のメールは開かず、削除します。

- リンクや添付ファイルに注意:メール内のリンクや添付ファイルは、信頼できるものか確認してから開きます。

- 二要素認証を利用する:重要なアカウントにアクセスする際には、二要素認証を導入し、セキュリティを強化します。

上記の対策は非常に重要ですが、メールを受信する人ひとりひとりの心がけに依存することになってしまいます。そのためシステムの中になりすましメールを検知する仕組みを導入し、受信者に届く前にあらかじめメールをフィルタリングすることが必要になります。

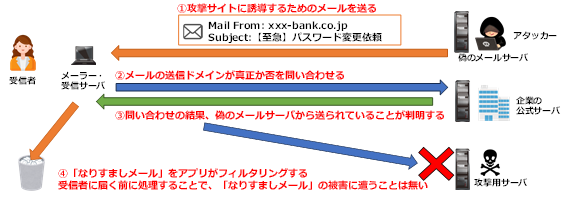

技術的な解決策:送信ドメイン認証

なりすましメールを根本的に防ぐ手段として、正確なフィルタリングを行い、受信者のもとになりすましメールが届かない仕組みが必要です。そのためには「本当にそのメールが正規の送信元から送られてきたものかどうか」を確認できる仕組みが必要です。この仕組みが「送信ドメイン認証」です。

送信ドメイン認証の仕組み

送信ドメイン認証は、なりすましされている企業のサーバーに対し、受信側が「IPアドレス認証」や「電子署名」を用いて、「真正なメール」かどうかを問い合わせることで、「なりすましメール」を識別し処理します。

これにより、偽のメールサーバーから送られていることが判明した場合、受信者に届く前にアプリケーションがフィルタリングするため、被害に遭うことはありません。

この認証動作は、すべて受信者側のメール受信時に実施されます。

送信ドメイン認証についての解説もご用意しております。続けて、「■メールなりすまし対策に不可欠なSPF・DKIM・DMARCの基礎」をご覧ください。

まとめ

なりすましメールは、多くのサイバー攻撃の入口として悪用されます。もし、なりすましメールを正しく識別し、受信者に届く前にフィルタリングできれば、サイバー犯罪の被害を大幅に減らすことができます。しかし、そのフィルタリング機能が十分に機能するためには、日本国内でメールを利用するすべての組織・団体が、送信ドメイン認証を適切に設定していることが前提となります。

送信ドメイン認証を自社で正しく設定することは、自社の従業員を装ったなりすましメールを防ぐために不可欠です。さらに、取引先や顧客に対して自社を装ったメールが送られることを防ぐためにも必須の対策です。

また、社会全体に向けて自社を偽るメールがばらまかれる事態を抑止する効果もあり、結果として企業のブランドイメージの毀損(きそん)を防ぐことにつながります。

送信ドメイン認証は、単なる「推奨事項」ではなく、社会全体で取り組むべき基盤的なセキュリティ対策です。 自社を守り、取引先を守り、そしてインターネットの安全性を高めるためにも、可能な限り早期の導入と継続的な運用を強く推奨します。

そのための第一歩として、「なりすましメールとは何か」を正しく理解し、自社の現状を見直すことが重要です。